Email của bạn có an toàn?

Các dịch v�� email đã có hàng chục năm nay, và giao thức Simple Mail Transfer Protocol (SMTP) t�� thập niên 1980 được dùng đ�� gửi email thì quá cũ và không có kh�� năng bảo mật an toàn.

Đ�� khắc phục vấn đ�� này, vào năm 2002, giao thức SMTP được nâng cấp lên SMTP STARTTLS dùng TLS đ�� bảo mật kết nối, nhưng STARTTLS d�� b�� tấn công theo phương thức Man-in-the-middle (MitM).

Nhưng đừng lo, sắp có một chuẩn bảo mật mới!

SMTP STS: n�� lực làm cho email an toàn hơn

Các nhà cung cấp dịch v�� email hàng đầu, c�� th�� là Google, Microsoft, Yahoo, Comcast, LinkedIn, và 1&1 Mail & Media Development đã liên minh phát triển một chuẩn email mới đảm bảo các email bạn gửi s�� được đi qua một kênh mã hóa và không th�� can thiệp.

Viết tắt của SMTP Strict Transport Security (SMTP STS – SMTP bảo mật thông tin truyền tải nghiêm ngặt), chuẩn bảo mật mới này s�� thay đổi cách email đi đến hộp thư của bạn.

SMTP STS được thiết k�� đ�� tăng cường bảo mật việc thông tin liên lạc qua email. Chuẩn mới này đã trình t�� chức Internet Engineering Task Force (IETF) phê duyệt hồi giữa tháng 3/2016.

Mục tiêu chính của SMTP STS là ngăn chặn các cuộc tấn công MitM đã b�� gẫy những n�� lực trước đây như STARTTLS trong việc bảo mật cho SMTP.

Lý do STARTTLS không th�� bảo mật email

Vấn đ�� lớn nhất với STARTTLS là nó không có kh�� năng chống đ�� các cuộc tấn công MitM, vì vậy không đảm bảo việc bảo mật email và c�� việc xác thực máy ch��.

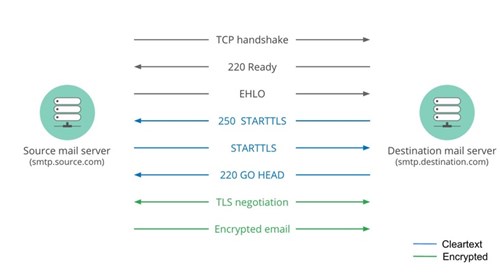

Quy trình xác thực và triển khai giao dịch giữa 2 máy ch�� email.

Trong cơ ch�� STARTTLS, khi một khách hàng “ping” một máy ch��, thoạt đầu khách hàng hỏi máy ch�� xem có h�� tr�� SSL hay không. Máy ch�� tr�� lời gì không bàn, vấn đ�� là quá trình bắt tay xảy ra trong trạng thái không được mã hóa.

Vì vậy, nếu hacker chen ngang lấy thông tin liên lạc không được mã hóa này và thay đổi quá trình bắt tay đ�� lừa khách hàng tin rằng máy ch�� không h�� tr�� thông tin liên lạc được mã hóa thì có th�� thực hiện một cuộc tấn công MitM.

Người dùng cuối cùng s�� liên lạc không SSL (không mã hóa), mặc dù máy ch�� có h�� tr��.

Cách thức SMTP STS cải thiện bảo mật email

SMTP STS làm việc cùng STARTTLS đ�� tăng cường cho SMTP và tránh các cuộc tấn công MitM.

SMTP STS bảo v�� chống hacker can thiệp hoặc sửa đổi email giữa các máy ch�� có h�� tr�� STARTTLS, dựa trên việc kiểm tra TLS (Transport-Layer Security - bảo mật lớp truyền tải thông tin) hoặc DANE TLSA (DNS-based Authentication of Named Entities for Transport-Layer Security - Xác thực TLS dựa trên DNS).

Chuẩn bảo mật email mới này s�� kiểm tra xem người nhận có h�� tr�� SMTP STS và có chứng nhận mã hóa hợp l�� và được cập nhật hay không.

Nếu mọi th�� ổn thỏa, nó cho phép email đi qua. Nếu không, nó s�� chặn email gửi đi và thông báo cho bạn biết lý do.

Trong ngắn hạn, SMTP STS là n�� lực nhằm khắc phục điểm yếu của STARTTLS. Chuẩn này hiện ch�� mới là d�� thảo, bạn cần phải ch�� cho đến khi nó được phê duyệt chính thức.

Được biết, Internet Engineering Task Force cần 6 tháng đ�� xem xét d�� thảo này.